這篇沒貼圖,但跟大家平常看圖有關。

JSRedir-R(通稱GENO病毒)是最近在日本同人界網站中迅速擴張的病毒,中毒電腦的一切資料、帳號、密碼均可能外洩,目前最有效的解毒方法為重灌Windows。

目前各大防毒軟體廠商似乎尚未做出對應。雖然是從同人創作網站開始傳播的,但其實任何網站都可能被感染,請大家務必小心。現在已經是想上網收個圖都可能中毒的時代了。

(5/18為止,ニコニコ動画、Pixiv以及各家部落格尚無遭受感染的情報。不過其他用來檢索ニコニコ動画的排行網站就有可能被感染,請注意。)

下列網站,可用來檢查想去的網站是否中毒:

把想檢查的網址貼在最上面的欄位,按下右邊的「チェックする(檢查)」即可。

檢查出來的危險度如為1000%,就代表這個網站已經被感染了。如僅為100%,目前應該還沒有被感染。到05/20 21:53為止,出現1000%以外的數值都還是安全的。

傳播方式:

1.瀏覽被病毒感染的網站,瀏覽者電腦中毒。

2.中毒電腦的帳號密碼外洩。

3.如果中毒者有開設網站,病毒會經由竊取的FTP帳號密碼自動去竄改中毒者的網站內容,因此中毒者不僅電腦中毒,連網站也被病毒感染。

4.別人連上中毒者的網站,跟著中毒。(以下無限循環)

檢查是否中毒的方法:

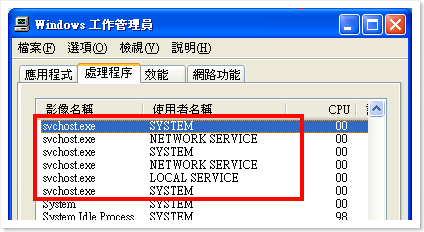

1.在XP底下按Ctrl+Alt+Del叫出工作管理員,切到「處理程序」,按「影像名稱」來排序。找到SVCHOST.EXE,如果後面的使用者名稱是「SYSTEM」、「NETWORK SERVICE」、「LOCAL SERVICE」的話就是正常的。如果為其他字樣,就有中毒的可能。

(正常情況如上圖示)

2.到桌面左下方開始→執行,輸入「cmd.exe」,如果沒有出現一個黑底白字的視窗(電腦老玩家應該都熟悉的DOS畫面),就有中毒的可能。

3.同樣在開始→執行,輸入「regedit.exe」,如果沒有出現「編輯登錄程式」的視窗,就有中毒的可能。

4.顯示隱藏檔,檢查sqlsodbc.chm是否有被修改過。

XP:檢查C:\WINDOWS\system32\sqlsodbc.chm的大小,中文XP下正常的sqlsodbc.chm檔為52,378位元組。

VISTA:檢查C:\Windows\Help\mui\sqlsodbc.chm的大小,找不到的話,可能直接用搜尋檔案功能找sqlsodbc.*比較快。同樣應為52,378位元組。

其他細節請參考文末所附的日本wiki。

預防方式:

安裝XP SP3,將瀏覽器、Flash Player、Adobe Reader、防毒軟體更新到最新版。取消Adobe

Reader偏好設定中的JavaScript功能。別點選來路不明的網址。不過即使是知名網站也可能被感染,因此,無論如何都想到處開網站來看的話,日

本網站建議用手機上網。目前還沒有手機被感染的案例。不過……這僅限於日本,台灣這邊流行的是筆電上網,所以還是請多小心吧。

注意:用Firefox連上Google搜尋時,會預先幫你讀取搜尋出來的連結內容,因此即使沒點連結也可能中毒。請關閉此功能。

步驟:在Firefox網址列輸入about:config,對火狐發誓一定會小心之後,在篩選條件欄輸入network.prefetch-next,在篩選出來的那行字上點兩下滑鼠,把值設定成false。(如圖示)

日文wiki網站參考:

中文Blog相關文章:

Purr&Hiss:注意!!針對同人網站進行擴散的病毒

星宿喵的萌落格:小心新病毒「JSRedir-R」(GENO/gumblar)

(本文歡迎自由引用轉載)

留言列表

留言列表